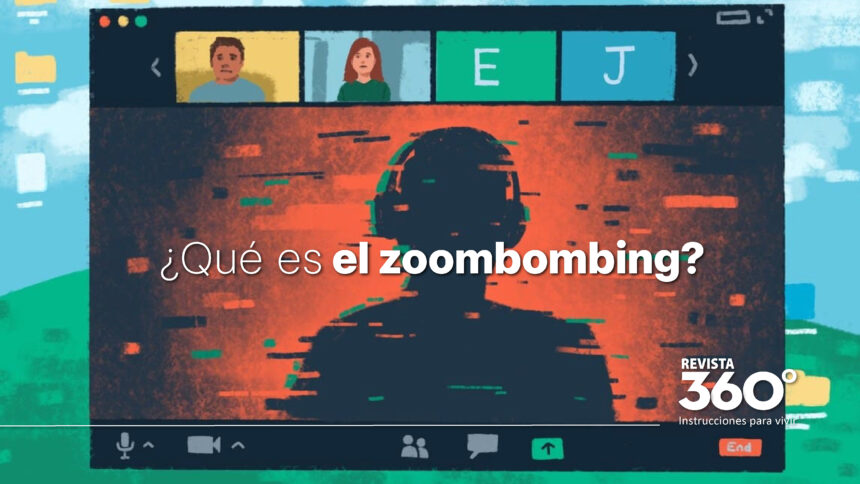

El fenĂłmeno del zoombombing se disparĂł en los primeros meses de la pandemia cuando millones de personas recurrieron a las videoconferencias de Zoom y otras herramientas.

Le llamaron zoombombing al acto de irrumpir en una videoconferencia en Zoom sin el permiso de la persona que creĂł la reuniĂłn. Cualquier persona podĂa aparecerse en ella y dedicarse a trollearla y sabotearla con imágenes pornográficas, escandalosas o polĂticamente incorrectas.

Gracias a esto, el interés generado en Zoom se desvaneció rápidamente. Pasó de generar en tres meses, diez millones de usuarios diarios a doscientos millones.

Zoom adoptó prácticas de seguridad tan sencillas como implementar contraseñas por defecto para sus reuniones y proporcionar herramientas para suspender fácilmente a un participante, al tiempo que el zoombombing era declarado delito federal con posible pena de prisión.

Ahora bien… Âżcuántos departamentos de IT de compañĂas tomaron en su momento la decisiĂłn de no adoptar Zoom ante la posibilidad, extremadamente improbable, de que apareciese un troll en medio de una reuniĂłn corporativa?

En realidad, si lo pensamos frĂamente, las implicaciones de un zoombombing en medio de una videoconferencia eran relativamente escasas. Salvando los posibles casos que pudiesen ocurrir en escuelas ante audiencias infantiles fácilmente impresionables, o de eventos pĂşblicos abiertos en los que se pudiese dañar la imagen corporativa (y en los que no estaba indicado utilizar Zoom, sino Zoom Seminar, que evitaba el problema), la realidad es que hablamos de un fenĂłmeno prácticamente anecdĂłtico y de muy escasa importancia, ante el que Zoom y otras compañĂas reaccionaron razonablemente rápido, y que simplemente, no fue más allá.

Sin embargo, para muchas compañĂas, el asunto del zoombombing se convirtiĂł en el detonante que llevĂł a la adopciĂłn de otras herramientas de videoconferencia en lugar de Zoom, algunas de las cuales eran, al menos en aquel momento, inferiores en latencia, en calidad y en prestaciones.

En general, el comportamiento de Zoom de cara a solucionar los problemas derivados de un proceso de difusión y popularización que la convirtió prácticamente en un nombre genérico fue ejemplarmente rápido: situada de repente en el centro de la mirada de todos los analistas del mundo, se encontró con cuestiones, aparte del ya citado zoombombing, relacionadas con el cifrado de sus comunicaciones, con la privacidad de sus usuarios (debido a la presencia de Facebook en su SDK) y a una relativa falta de claridad sobre los datos recopilados de sus usuarios, unido al enrutamiento de algunas comunicaciones hacia servidores situados en China.

En todos los casos, la compañĂa fue capaz de proporcionar a los analistas respuestas rápidas y convincentes, mostrando una capacidad de reacciĂłn francamente buena. Y todo ello mientras, además, se convertĂa en la compañĂa tecnolĂłgica más atractiva para trabajar en los Estados Unidos.

El caso del zoombombing y su nula relevancia posterior es, claramente, una llamada de atenciĂłn. ÂżHasta quĂ© punto tienen sentido algunas decisiones de adopciĂłn de herramientas de IT corporativas? ÂżTiene sentido, con el fin de evitar un momento de relativa molestia y una posible llamada al orden del responsable de IT, terminar adoptando una herramienta inferior? ÂżExiste algĂşn proceso de reflexiĂłn formal sobre los riesgos implicados en casos como este, que evite descartar una herramienta en funciĂłn de algo que desde el primer momento se podĂa prever que no tendrĂa la más mĂnima importancia?

Con informaciĂłn de Enrique Dans